เรื่องการรุกรานทางไซเบอร์เพื่อประสงค์ต่อทรัพย์ ด้วยการเรียกค่าไถ่จากปฏิบัติการด้วยวิธีการเข้ารหัสไฟล์จาก Ransomeware ไม่ใช่เรื่องไกลตัว และเกิดได้กับทุกองค์กร หน่วยงานทั้งภาครัฐและเอกชนในทุกๆ ประเทศทั่วโลก เช่นมื่อเร็วๆ นี้มีผู้ใช้อุปกรณ์ทางด้านการนำทาง บันทึกเวลา และกิจกรรมต่างๆ ยี่ห้อการ์มิน (Garmin) ใช้งานไม่ได้ทั่วโลกนานนับสัปดาห์ ก็เกิดจากเครื่องแม่ข่ายเก็บข้อมูลบริการต่างๆ ของบริษัทนี้โดนเข้ารหัสข้อมูลเรียกค่าไถ่ ซึ่งภายหลังบริษัทต้องยอมจ่ายเงินให้กับมิจฉาชีพ (ไม่เปิดเผยจำนวนเงิน) จึงสามารถให้บริการดังเดิมได้

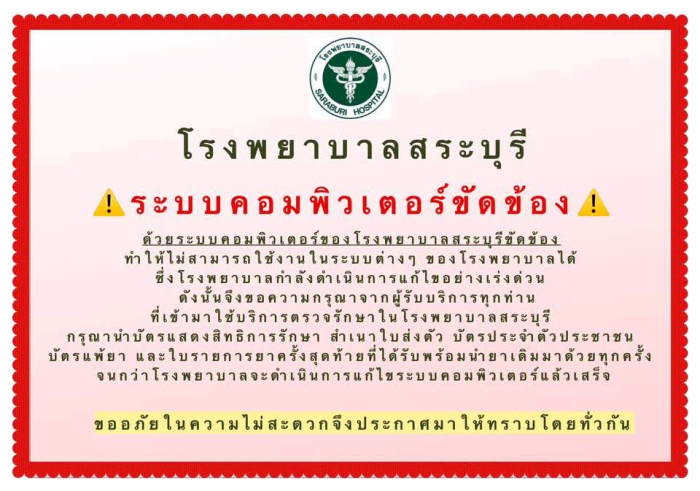

เราก็คงไม่นึกถึงว่า หน่วยงานราชการของไทยอย่าง โรงพยาบาลสระบุรี ที่เป็นหน่วยงานบริการประชาชนขนาดใหญ่แห่งหนึ่งของไทยจะโดนไปด้วย ใช่ไหมครับ แต่ก็โดนไปแล้วจริงๆ ในวันจันทร์ที่ 7 กันยายน ที่ผ่านมา

ข่าวจาก Facebook ของโรงพยาบาลสระบุรีประกาศว่า "เมื่อวันจันทร์ที่ผ่านมา โรงพยาบาลสระบุรีพบว่า ระบบคอมพิวเตอร์ขัดข้องจนกระทั่งไม่สามารถใช้งานได้ ทำให้ทางโรงพยาบาลต้องขอให้ผู้มารับบริการนำเอกสาร รวมถึงรายการยาเดิมและตัวยาเดิมมารับบริการด้วย"

คุณ Jarinya Jupanich แพทย์ที่โรงพยาบาลสระบุรีโพสเปิดเผยว่า สาเหตุเกิดจากระบบคอมพิวเตอร์ถูกมัลแวร์เรียกค่าไถ่โจมตี ทำให้ข้อมูลสูญหาย และไฟล์สำรองที่มีอยู่ไม่ถึงปัจจุบัน คาดว่ามัลแวร์ที่ติดมาเป็น VoidCrypt (.spade)

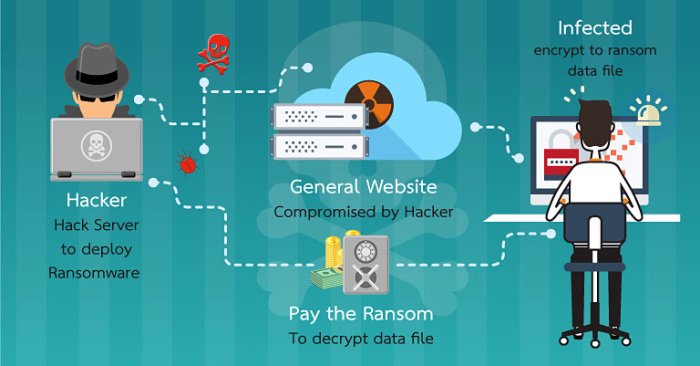

Ransomware เป็นมัลแวร์ประเภทหนึ่งจาก cryptovirology ที่ขู่ว่า จะเผยแพร่ข้อมูลของเหยื่อหรือบล็อกการเข้าถึงตลอดเวลา เว้นแต่จะมีการจ่ายค่าไถ่ ในขณะที่แรนซัมแวร์ธรรมดาบางตัวอาจล็อกระบบด้วยวิธีที่ไม่ยาก สำหรับผู้มีความรู้ในการย้อนกลับ แต่มัลแวร์ขั้นสูงจะใช้เทคนิคที่เรียกว่า cryptoviral extortion ซึ่งจะเข้ารหัสไฟล์ของเหยื่อ ทำให้ไม่สามารถเข้าถึงได้และเรียกร้องการจ่ายค่าไถ่ ถอดรหัสพวกเขา ในการโจมตีการขู่กรรโชกของ cryptoviral ที่ดำเนินการอย่างถูกต้อง การกู้คืนไฟล์โดยไม่มีคีย์การถอดรหัสเป็นปัญหาที่ยากลำบาก และยากต่อการติดตาม สกุลเงินดิจิทัลเช่น Ukash หรือ Bitcoin และสกุลเงินดิจิทัลอื่นๆ ถูกใช้เพื่อเรียกค่าไถ่ ทำให้การติดตามและดำเนินคดีกับผู้กระทำผิดทำได้ยาก

จากรายงานของหน่วยงาน ความมั่นคงทางไซเบอร์ สหรัฐอเมริกา พบว่า มีการโจมตีด้วยแรนซัมแวร์มากถึง 4,000 กรณีต่อวัน ตั้งแต่วันที่ 1 มกราคม 2559 ซึ่งโตขึ้นมา 300% ในหนึ่งปี โปรแกรมเรียกค่าไถ่เหล่านี้โจมตีไปทั่ว ตั้งแต่คอมพิวเตอร์ส่วนบุคคลตามบ้าน, ธุรกิจขนาดเล็ก ไปจนถึงหน่วยงานเอกชนและรัฐบาล

โปรแกรมเรียกค่าไถ่ข้อมูล มักจะโจมตีระบบคอมพิวเตอร์ ด้วยการหลอกผู้ใช้ให้ติดตั้งโปรแกรมที่อ้างว่า เป็นประโยชน์ เช่น หลอกว่าเครื่องคอมพิวเตอร์ของผู้ใช้ติดไวรัส ข้อมูลจะสูญหาย ถ้าไม่รีบลงโปรแกรมที่แจ้งมา แต่พอลงไปแล้ว กลายเป็นว่าโปรแกรมนั้นทำการเข้ารหัสข้อมูลสำคัญในเครื่อง หรือเลยไปถึงข้อมูลในเครื่องแม่ข่ายที่ต่อพ่วงอยู่ด้วย จากนั้นโปรแกรมจะเรียกค่าไถ่ ว่าจะต้องโอนเงินให้ตามเวลาที่กำหนด ก็จะส่งวิธีการปลอดรหัสข้อมูลออกมาให้ โดยมากผู้ร้ายจะเรียกให้โอนไปเป็น Bitcoin เพื่อให้ติดตามร่อยรอยทางการเงินได้ยากมากว่าผู้รับเป็นใคร

ล่าสุด เพจหมอสายดาร์กใน Blockdit รายงานว่า โรงพยาบาลสระบุรี โดน Ransomware เรียกค่าไถ่ 200,000 Bitcoin (ประมาณ 63,000 ล้านบาท) ถาไม่จ่ายก็จะไม่สามารถใช้งานใดๆ ได้เลย เพราะแบ็คอัพข้อมูลครั้งสุดท้ายตั้งแต่ปี พ.ศ. 2558 (โอว์ อะไรจะนานปานนั้นหนอ ข้อมูลคนไข้นี่แค่เดือนเดียวก็ไม่น้อยแล้วนะครับ ทั้งการวินิจฉัยโรคของหมอในแต่ละช่วง ยาที่ใช้รักษาได้ผล ไม่ได้ผล มีผลข้างเคียงอย่างไร ฯลฯ เศร้ามากๆ ครับ)

ไปพบจากข่าวเรื่องนี้ในหลายๆ ที่ ก็มีคำถาม คอมเมนต์ตามมาว่า "ทำไม Hacker จึงมาโจมตีโรงพยาบาล ไม่มีคุณธรรมเอาเสียเลย" ก็ขอบอกว่า "อย่าถามหาคุณธรรมจากโจรครับ เป้าหมายของเขาคือรายได้จากค่าไถ่ การโจมตีก็คงเป็นการหว่าน หรือเหวี่ยงแหไป แล้วแต่ปลาตัวไหนจะมาติดเบ็ด คงไม่ได้เฉพาะเจาะจงหรอกว่า ต้องเป็น บริษัทใหญ่ SME โรงงาน โรงเรียน หรือ โรงพยาบาล หรือองค์กรใดๆ บังเอิญว่า มีปลาตัวหนึ่งในระบบบัญชีผู้ใช้งานของโรงพยาบาลไปงับเบ็ดเข้า ซึ่งก็ไม่ทราบว่า "เบ็ด" หรือ Ransomeware ตัวนี้มาทางใด"

ป้องกันอย่างไรไม่ให้โดน Ransomeware

การตั้งรับกับโจรที่เราก็ไม่ทราบว่าจะมาทางไหน เหมือนเรายืนในที่โล่งแจ้งแต่ผู้บุกรุกแอบอยู่ ไม่รู้แอบอยู่มุมมืดตรงไหน เราเผลอแล้วจะแอบมาเจาะเราเมื่อไหร่ ยิ่งองค์กรมีขนาดใหญ่ มีความซับซ้อนในการทำงานก็ยิ่งอันตรายยิ่งขึ้น ระบบเครื่องคอมพิวเตอร์นั้นแม้จะมีโปรแกรม ซอฟท์แวร์ป้องกันได้ระดับหนึ่ง แต่ที่ป้องกันไม่ได้คือ "ความพลั้งเผลอ ย่อหย่อนของคน" ที่ไม่ระมัดระวังเพียงพอ แม้จะมี ระเบียบข้อปฏิบัติ (Policy) ที่กำหนดไว้เคร่งครัดก็ตาม ความเสี่ยงจึงยังคงอยู่ตลอดเวลา วิธีการป้องกันพื้นฐานเบื้องต้นประกอบด้วย

1. ทำการสำรองข้อมูล (Backup) เป็นประจำ

หากหน่วยงานใดติด Ransomware อย่างน้อยถ้ามีการสำรองข้อมูล (Backup) ก็จะสามารถกู้คืนไฟล์คืนได้ และเพื่อป้องกันข้อมูลที่ Backup ถูกเข้ารหัสไปด้วย องค์กรควรสำรองข้อมูลลงบนอุปกรณ์สำหรับจัดเก็บข้อมูลภายนอกเครือข่าย (Cloud Storage, External Hard Drive, USB Flash Drive) เป็นระยะๆ ทุกวัน ทุกสัปดาห์ หรือทุกเดือน ไว้หลายๆ แหล่งที่ปลอดภัย จำไว้เลย Backup, Backup, Backup

2. อัพเดทซอฟแวร์ในเครื่องอย่างสม่ำเสมอ

การอัพเดทระบบปฏิบัติการที่ใช้งาน และซอฟต์แวร์ต่างๆ จะช่วยป้องกันการโจมตีที่ต้องอาศัยช่องโหว่ของซอฟต์แวร์ลงได้ โดยเฉพาะอย่างยิ่งใน Adobe Flash, Microsoft Silverlight และเว็บเบราว์เซอร์ ควรติดตามและอัพเดทให้เป็น Version ปัจจุบัน ซึ่งปัญหาใหญ่ๆ ของหน่วยงานภาครัฐคือ ตัวระบบปฏิบัติการที่ค่อนข้างล้าสมัย ไม่สามารถอัพเกรดให้ทันกับการเปลี่ยนแปลงได้ ด้วยมองว่า "ขาดงบประมาณ และระบบเดิมยังใช้งานได้อยู่" พอระบบปฏิบัติการไม่อัพเดท ตัวบราวเซอร์เวอร์ชั่นใหม่ๆ ที่ปลอดภัยก็ไม่สามารถอัพเดทไปด้วย

ผู้เขียนได้ใช้บริการจากน่วยงานรัฐหลายที่ ยังคงพบเห็นว่า ยังมีเครื่องลูกข่ายในเน็ตเวอร์กองค์กรเป็น Windows XP ที่ล้าสมัยมากแล้วใช้งานกันอยู่ มีบ้างบางเครื่องที่เก่าๆ แต่อัพเดทมาใช้ Windows 7 หรือ Windows 10 แต่เป็นการอัพเดทเองโดยผู้ใช้งานไม่ใช่ "การรับผิดชอบของไอทีองค์กร" แน่นอนว่าเป็น "ระบบปฏิบัติการเถื่อน" ไม่มีลิขสิทธิ์ถูกต้อง ที่เมื่อนำมาใช้งานก็มีโอกาสที่จะโดน Malware, Spyware, Ransomeware ได้โดยง่าย

3. ติดตั้งโปรแกรมป้องกันมัลแวร์ (Anti-malware) ลงบนเครื่องคอมพิวเตอร์

เพื่อป้องกันการเข้าถึงเว็บไซต์ที่เป็นอันตราย (ที่มีเพิ่มมากขึ้น) และตรวจสอบไฟล์ทั้งหมดที่ถูกดาวน์โหลดมาใช้งาน ควรมีการติดตั้ง "โปรแกรมป้องกันมัลแวร์" หรือ "โปรแกรมแอนตี้ไวรัส" ลงบนเครื่องคอมพิวเตอร์แม่ข่าย และเครื่องลูกข่ายไว้ด้วย

4. ตรวจสอบอีเมลที่เป็นอันตรายเบื้องต้น

ผู้ไม่หวังดีมักใช้อีเมลเป็นช่องทางในการหลอกลวงผู้ใช้งาน ให้หลงเชื่อเปิดหรือดาวน์โหลดเอกสารแนบ ดังนั้นเมื่อเราได้รับอีเมลมาทุกครั้ง ควรตรวจสอบอีเมลฉบับนั้นให้ดีเสียก่อนว่า เป็นอีเมลที่มาจากผู้ที่เรารู้จัก เชื่อถือได้ และเป็นไฟล์ที่เราร้องขอ ไม่ควรเชื่อ "อีเมลจากผู้ปรารถนาดี" ที่เราไม่รู้จักและส่งไฟล์แนบมา หรือบอกลิงก์ไปดาวน์โหลดไฟล์มา เป็นต้น

5. ติดตามข่าวสารเรื่องความปลอดภัยในองค์กร

ควรติดตามข่าวสารช่องโหว่หรือภัยคุกคามต่างๆ รวมถึงศึกษาวิธีการป้องกัน เพื่อไม่ให้ตกเป็นเหยื่อของเหล่าผู้ไม่หวังดี และเพื่อความปลอดภัยของตัวผู้ใช้งานเอง ควรมีการแจ้งเตือน จัดอบรมแก่บุคลากร แก้ไขระเบียบปฏิบัติให้ทันสมัยอยู่เสมอ เพื่อให้ทันกับการรุกรานทางไซเบอร์นี้

ที่สำคัญ ควรกำหนดสิทธิในการเข้าถึงข้อมูลในองค์กรที่รัดกุม ไม่ใช่ให้ใครก็ได้เข้าถึงข้อมูลได้ทุกส่วนงาน หรือมอบหมายงานโดยไม่รอบคอบรัดกุม ทำให้เกิดการรั่วไหล หรือเข้าถึงสิทธิที่สูงกว่าได้โดยง่าย คงจำข่าวที่ลูกจ้างธุรการเข้าถึงระบบการเบิกจ่ายงบประมาณได้ จนเกิดทุจริตสูญเงินไปหลายสิบล้านเมื่อเร็วๆ นี้

หน่วยงานภาคราชการต้องตระหนักถึงภัยร้ายทางไซเบอร์นี้ ผู้บริหารองค์กรต้องเห็นภัยคุกคามที่เพิ่มมากขึ้น การลงทุนด้านไอทีจะไม่ใช่เพื่อทำให้หน่วยงานดูทันสมัย เพื่อรับการประเมินมาตรฐานตำแหน่งเท่านั้น แต่ต้องทำให้เกิดความมั่นคงปลอดภัยให้องค์กรให้สามารถปฏิบัติงานได้โดยไม่ติดขัด การลงทุนทั้งการจัดหาอุปกรณ์ ซอฟท์แวร์รุ่นใหม่ๆ มีมูลค่าสูงมาก ก็ต้องลงทุนด้านการจัดหาบุคลากรที่มีความสามารถในการบริหารจัดการด้านไอทีทันสมัยนี้ได้ด้วย

อย่ารอให้เกิดปัญหาก่อน ค่อยมาหาทางแก้ไข เพราะมันแก้ยากมาก อาจจะแก้ได้ด้วยงบประมาณที่สูงกว่า "การลงทุนในการป้องกัน" ด้วยซ่้ำ หรืออาจจะเสียงบประมาณเรียกค่าไถ่ไป แต่ไม่ได้อะไรเลยก็ได้ใครจะรู้

จะทำอย่างไร? ถ้าถูกโจรเรียกค่าไถ่ไปแล้ว

มาตรการป้องกันเป็นสิ่งที่ดีที่สุด แต่ถ้าไม่สามารถป้องกันได้และเกิดเหตุขึ้นแล้ว นี่คือคำแนะนำจากรัฐบาลสหรัฐถึงหน่วยงานต่างๆ

- แยกเครื่องคอมพิวเตอร์ที่ติด Ransomware ออกจากระบบเครือข่ายทันที เพื่อป้องกันการโจมตีต่อเนื่องไปยังเครื่องอื่นๆ ในเครือข่าย (ให้ดึงสายเคเบิลออก และไม่ต่อ WiFi ออกจากเครื่องนั้น)

- ปิดเครื่องหรือแยกส่วนเครื่องคอมพิวเตอร์อื่นที่เคยต่อเชื่อมเครือข่าย แล้วรีบดำเนินการตรวจสอบว่า มีมัลแวร์หรือแรมซัมแวร์ติดมาในเครื่องเหล่านั้นเพื่อรอการทำงานอีกหรือไม่

- รีบสำรองข้อมูลที่สำคัญไว้ และตรวจสอบให้มั่นใจว่าไม่มีมัลแวร์ติดไปทำลายข้อมูลสำรอง

- ติดต่อหน่วยงานบังคับใช้กฎหมายโดยทันที ในประเทศไทย สามารถปรึกษาได้ที่ ศูนย์ประสานการรักษาความมั่นคงปลอดภัยระบบคอมพิวเตอร์ประเทศไทย (Thaicert) สำนักงานพัฒนาธุรกรรมทางอิเล็กทรอนิกส์ https://www.thaicert.or.th/

- เก็บรักษาข้อมูลหลักฐานต่างๆ ไว้ให้หน่วยงานสอบสวนได้ตรวจสอบ

- ถ้าทำได้ให้เปลี่ยนรหัสผ่าน (Password) การเข้าสู่ระบบและเครือข่ายต่างๆ ใหม่ทันที

- ดำเนินการลบทำลายมัลแวร์หรือไฟล์ที่เกี่ยวข้องออกจากระบบให้หมด

ควรจ่ายเงินค่าไถ่ข้อมูลหรือไม่?

เป็นคำถามที่มักจะได้รับกันเสมอ และอีกคำถามหนึ่งคือ "จ่ายไปแล้วจะได้รับไฟล์ถอดรหัสจริง ได้ไฟล์สำคัญกลับมาไหม?" คำแนะนำของรัฐบาลสหรัฐคือ ไม่สนับสนุนการจ่ายค่าไถ่ให้กับอาชญากรทุกประเภท ทั้งนี้ ในทางธุรกิจนั้นคงต้องประเมินความเสียหาย เพื่อปกป้องผลประโยชน์ของหุ้นส่วน, พนักงาน และลูกค้า และที่สำคัญจะต้องเข้าใจในประเด็นเหล่านี้ด้วยคือ

- การจ่ายค่าไถ่ไม่ได้เป็นการรับประกันว่าจะได้ข้อมูลคืน ในบางกรณีหลังจากจ่ายค่าไถ่ไปแล้วก็ไม่ได้รับกุญแจปลดข้อมูลกลับมา และผู้เสียหายก็ทำอะไรไม่ได้ด้วย

- ผู้เสียหายที่ยอมจ่ายค่าไถ่ มักจะตกเป็นเป้าในการโจมตีอีกครั้งจากคนร้าย

- หลังจากจ่ายค่าไถ่ไปแล้ว ผู้เสียหายบางรายถูกเรียกเงินต่ออีก และมากขึ้นเพื่อให้ได้ข้อมูลกลับมา

- การจ่ายเงินค่าไถ่สามารถถูกมองได้ว่า เป็นการสนับสนุนอาชญากรรมทางธุรกิจประเภทนี้

ขอบคุณข้อมูลบางส่วนจาก คุณปรเมศวร์ มินศิริ มากครับ

นอกจากเรื่องป้องกัน Ransomeware แล้ว ปัจจุบันนี้ต้องพึงระวังเรื่องการบันทึกข้อมูลส่วนตัว ยังต้องมีมาตรการป้องกัน และการประยุกต์ใช้ให้สอดคล้องกับ พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล พ.ศ. 2562 (PDPA) ในประเทศไทย ด้วย (แม้ว่าจะขยับการประกาศใช้ไปอีกเป็นปี 2564) คนที่ทำงานด้านไอทีในองค์กรต่างๆ ทั้งภาครัฐและเอกชนได้เตรียมตัวกันไปแค่ไหนอย่างไร?

|

|

|

|

สนับสนุนให้ Easyhome อยู่รับใช้ท่านตลอดไป ด้วยการคลิกแบนเนอร์ไปเยี่ยมผู้สนับสนุนของเราด้วยครับ

|